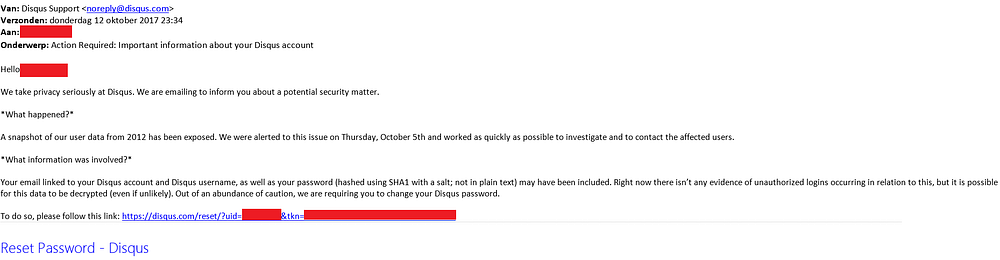

Na een datalek stuurt een firma (in de meeste gevallen) een e-mail naar de betrokken gebruikers met het verzoek om hun wachtwoord te wijzigen. Een vriend van me kreeg deze gisteren in zijn inbox.

Hij was niet op de hoogte dat Disqus effectief gehackt was — in 2012, maar de data zijn pas eind vorige week aan de oppervlakte gekomen — en vroeg zich dus af of het veilig was om de reset via de link in de e-mail te doen. In dit geval is de mail authentiek en is het veilig om de reset uit te voeren. Dit blijkt onder andere uit het from adres en de reset link die beide tot het Disqus.com domein horen. Als je wil weten hoe je een phishing e-mail kan herkennen lees dan zeker dit artikel eens.

Ik maakte me de volgende bedenking: zou hij zich dezelfde vraag ook gesteld hebben indien hij wel op de hoogte was van het datalek? In dat geval was het immers een logisch gevolg dat hij een e-mail zou krijgen van Disqus om zijn wachtwoord te resetten en zou hij waarschijnlijk minder achterdochtig zijn geweest. De verwarring en schrik na bekendmaking van zo’n datalek is exact waar online criminelen gretig misbruik van maken. Uit recent onderzoek blijkt zelfs dat dit soort van phishing mails de meest effectieve is.

Enkele tips.

De veiligste oplossing om niet ten prooi te vallen aan phishing is niet op (wachtwoord reset) links in e-mails klikken. Je kan altijd zelf naar de website in kwestie browsen en een wachtwoord reset uitvoeren.

Indien je de reset toch via de link in de e-mail wenst uit te voeren, controleer dan steeds goed of de link te vertrouwen is. Meer tips om de veiligheid van links te controleren vind je hier.

Twijfel je alsnog of de website in kwestie echt is, dan kan je best eerst een onjuist wachtwoord of pincode ingeven. Indien je dan toch ingelogd wordt op de website, dan weet je dat je met phishing te maken hebt.